Twijfel over een Microsoft 365-gebruiker? Controleer het gericht met Risky User Analyzer

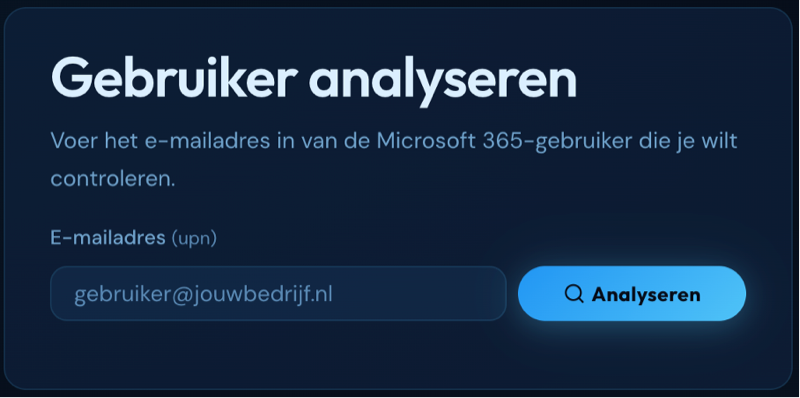

Vermoeden van een gecompromitteerd Microsoft 365 account? Risky User Analyzer controleert 1 account op risicosignalen. Snel resultaat, geen volledige omgevingsscan nodig.

Een phishingmail is binnengekomen. Of een medewerker vertrekt en je vraagt je af hoe lang zijn account al actief was. In dit soort situaties wil je snel weten of een specifieke Microsoft 365-gebruiker verhoogd risico heeft, zonder dat je je hele omgeving door moet spitten.

Daarom hebben we Risky User Analyzer gelanceerd. Een gerichte check waarmee je één account analyseert op risicosignalen. Geen volledige omgevingsscan, geen rapporten vol ruis. Wel snel inzicht dat je helpt om de juiste vervolgstap te kiezen.

Een overgenomen account kan leiden tot toegang tot gedeelde mappen, klantgegevens en interne e-mail. De check kost 4,99 euro. De afweging is snel gemaakt.

Wanneer is dit nuttig?

Dit zijn de situaties die we het vaakst terugzien bij IT-verantwoordelijken in het MKB:

- Een medewerker meldt dat hij mogelijk een phishinglink heeft aangeklikt

- Je ziet een ongewone aanmelding bij één account en wilt snel context

- Er is een incident geweest en je loopt gericht accounts na, één voor één

- Je wilt eerst zeker weten dat er risico is, voordat je zwaardere maatregelen neemt

- Een medewerker heeft het bedrijf verlaten en je wilt het account nalopen voor je het verwijdert

In al deze situaties is de vraag hetzelfde: is dit verdacht Microsoft 365 account iets om je zorgen over te maken, of valt het mee?

Wat is Risky User Analyzer?

Risky User Analyzer is een praktische tool waarmee je één specifiek Microsoft 365 account controleert op signalen die kunnen wijzen op verhoogd risico. Je gebruikt hem ad hoc, op het moment dat je twijfelt over één gebruiker.

Dit is bewust geen tool die je hele omgeving doorzoekt of alle gebruikers tegelijk analyseert. Het doel is focus: die ene collega waar je twijfels over hebt, die ene aanmelding die er raar uitzag. Eén account, snel duidelijkheid.

Wat controleert de tool precies?

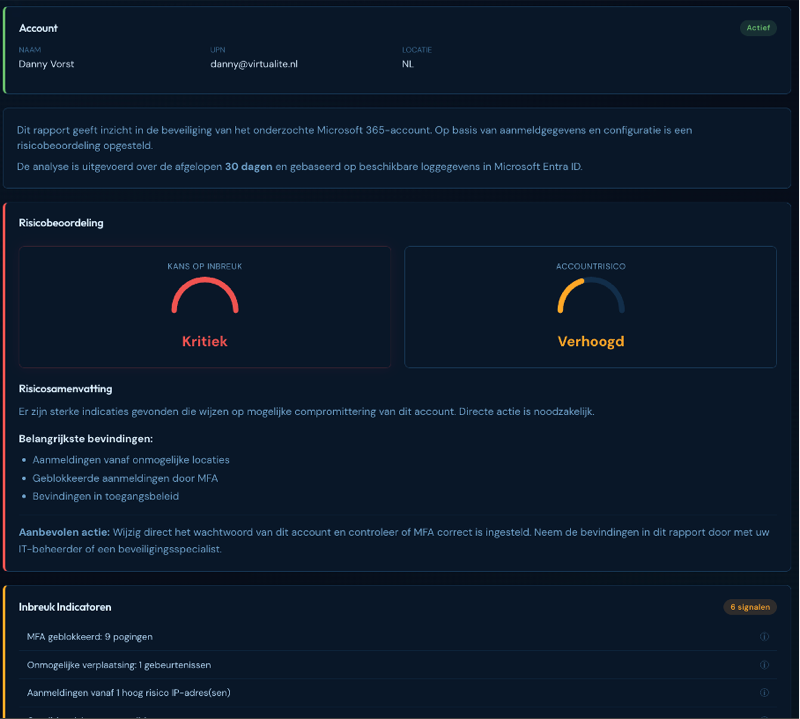

De Risky User Analyzer voert tien controles uit op het inloggedrag van de afgelopen 30 dagen. Elke controle kijkt naar een ander aspect van de beveiliging. Samen geven ze twee scores: de kans dat het account al is misbruikt, en hoe kwetsbaar het account op dit moment is.

1. IP-adres analyse Logt iemand in vanuit een land of internetadres dat niet klopt? We controleren elke locatie op verdachte herkomst, bekende aanvalsservers en of de locatie past bij het normale gedrag van de gebruiker.

2. Accountstatus Is het account actief en wie kan er bij? Een uitgeschakeld account heeft geen direct risico. Een actief account van een vertrokken medewerker wel.

3. Verouderde inlogmethoden Sommige e-mailprotocollen uit de jaren 90 ondersteunen geen MFA. Aanvallers misbruiken deze achterdeur om met alleen een wachtwoord binnen te komen. We controleren of er via deze methoden wordt ingelogd, ook als de hoofdingang beveiligd is.

4. Mislukte verificatiepogingen Heeft iemand het juiste wachtwoord maar haalt de extra verificatiestap er niet doorheen? Tientallen mislukkingen vanuit meerdere locaties zijn een sterk signaal van een MFA-bombardement: een aanvaller die de gebruiker zo lang bombardeert met verificatieverzoeken totdat die toch akkoord gaat.

5. Onmogelijk reisgedrag Logt het account tegelijk in vanuit Amsterdam en New York? Dat is fysiek onmogelijk. Een van de twee is dan vrijwel zeker een aanvaller.

6. MFA-instellingen Niet elke extra verificatiemethode is even sterk. Een sms-code is makkelijker te onderscheppen dan een authenticator-app. We controleren welke methoden zijn ingesteld en hoe goed die beschermen.

7. Beheeractiviteiten Na een inbreuk wil een aanvaller zijn positie versterken: MFA uitschakelen, zichzelf beheerdersrechten geven, of een app koppelen die toegang blijft geven ook na een wachtwoordwijziging. We kijken naar verdachte wijzigingen in de afgelopen 30 dagen.

8. Beveiligingsbeleid Valt deze gebruiker ook daadwerkelijk onder de beveiligingsregels van de organisatie? Een beleid dat op papier klopt maar voor deze specifieke gebruiker niet geldt, biedt een vals gevoel van veiligheid.

9. Sessie-overname Moderne aanvallen richten zich niet op het stelen van wachtwoorden, maar op het overnemen van actieve inlogsessies. Als een aanvaller een sessietoken heeft, is het wachtwoord niet meer relevant en geldt MFA niet. We analyseren negen patronen die op sessiediefstal wijzen, waaronder de snelgroeiende AiTM-aanvallen.

10. Device code flow Een specifieke aanvalstechniek waarbij de aanvaller de gebruiker een code laat invoeren op een echte Microsoft-pagina. Alles lijkt in orde, maar de aanvaller krijgt daarna volledige toegang. We controleren of de organisatie deze methode blokkeert en of de gebruiker daar ook onder valt.

Wat detecteert de RUA nog niet?

We zijn transparant over de grenzen van de tool.

Twee technieken zitten nog niet in de huidige versie. Ten eerste: automatisch doorsturen van e-mail. Na een inbreuk stellen aanvallers regelmatig in dat alle inkomende mail ook naar een extern adres gaat, zodat ze maandenlang stilletjes meelezen. Ten tweede: app-toestemmingen die al eerder zijn verleend. Een aanvaller die maanden geleden een kwaadaardige app heeft gekoppeld, blijft zo buiten beeld.

Beide staan op de roadmap.

Wat zie je in het resultaat?

Na het invoeren van het account krijg je een overzichtelijke uitkomst die antwoord geeft op vragen als:

- Lijkt dit account op dit moment verhoogd risico te hebben?

- Zijn er signalen die aanleiding geven tot vervolgactie?

- Is er reden om extra controle of bescherming toe te passen?

De output is bewust compact. Geen technisch rapport, maar een helder startpunt voor een beslissing.

Wat doet deze tool bewust niet?

Om verwachtingen goed te stellen:

- De tool analyseert niet je hele Microsoft 365-omgeving of alle gebruikers tegelijk

- De tool vervangt geen structurele monitoring of uitgebreide identiteitsbeveiliging

- De tool is een hulpmiddel om snel te checken, niet om elk scenario automatisch op te lossen

Juist door die focus is hij snel, duidelijk en laagdrempelig.

Kosten: per check of in een bundel

Risky User Analyzer is beschikbaar per analyse. Je betaalt wanneer je hem nodig hebt, zonder abonnement of contract. Je ontvangt na aankoop een factuur die je als bedrijfskosten kunt opvoeren.

De tool is bedoeld voor IT-verantwoordelijken en beheerders. Je hebt geen speciale technische kennis nodig om hem te gebruiken.

Bekijk de prijzen en beschikbare bundels op de productpagina