Ze hoefden niets te kraken. Ze vroegen het gewoon.

Booking.com, Basic Fit en Rockstar Games werden niet gehackt via malware of technische exploits. Een medewerker opende de deur. Hoe dat werkt en wat je eraan kunt doen.

Een aanvaller hoeft je systemen niet te kraken. Hij hoeft ook geen wachtwoord te raden of een kwetsbaarheid te vinden. Hij hoeft alleen de juiste vraag te stellen aan de juiste persoon op het juiste moment.

Dat is precies wat er gebeurde bij Booking.com, Basic Fit en Rockstar Games. Geen geavanceerde malware. Geen onbekende technische fout. Drie aanvallen waarbij iemand gewoon iets vroeg en een medewerker antwoord gaf.

Hoe het werkte

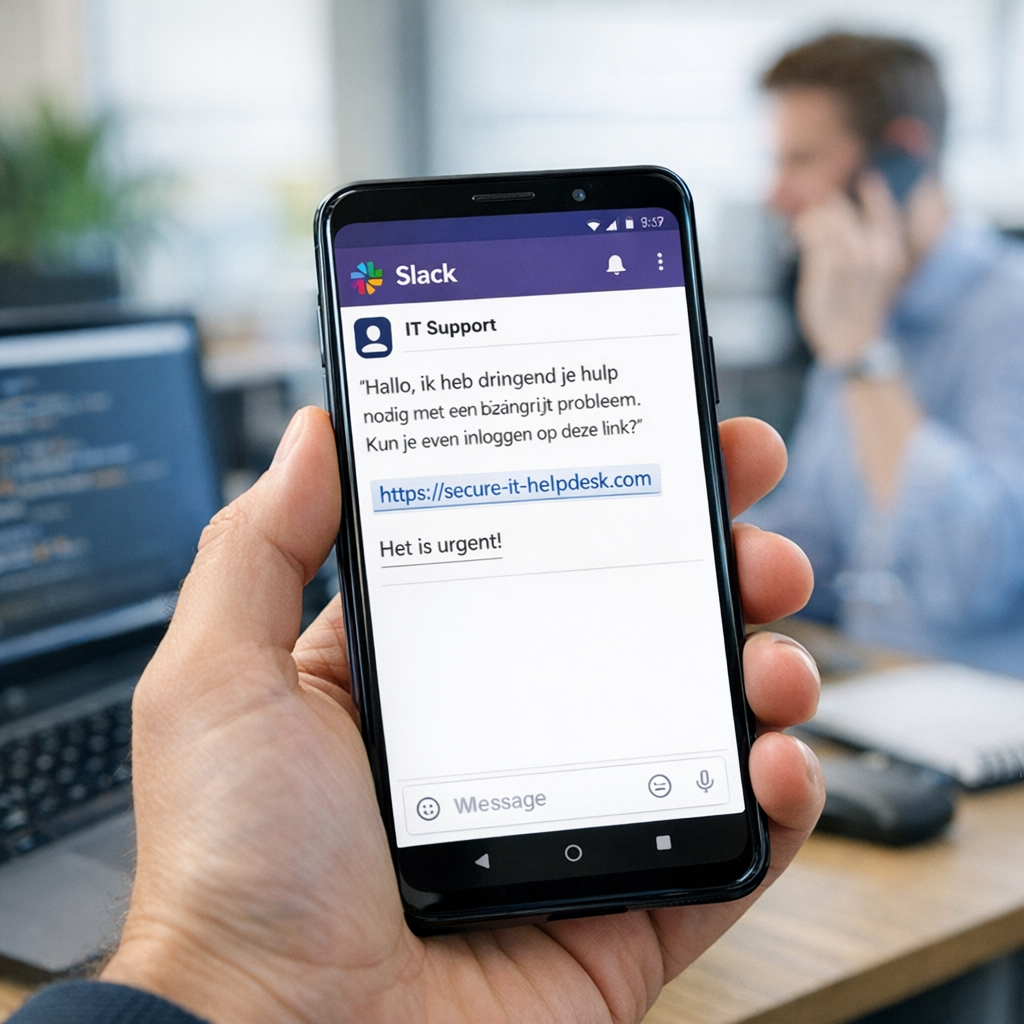

Bij Rockstar Games stuurde een aanvaller een bericht via Slack aan een medewerker. Hij deed zich voor als een IT-collega met een dringend probleem. De medewerker hielp. Broncode van GTA 6 belandde online.

Bij Booking.com werden hotelpartners benaderd door aanvallers die zich voordeden als Booking.com-medewerkers. Ze vroegen hotelmedewerkers in te loggen op een neppagina voor een zogenaamde verificatie. De aanvallers gebruikten de verkregen toegang vervolgens om echte gasten te benaderen via het platform zelf.

Bij Basic Fit kwamen klantgegevens op straat na een aanval waarbij medewerkers een rol speelden in de toegangsverlening.

Drie sectoren, drie landen, hetzelfde patroon. De technologie was niet het zwakste punt. De aanvaller omzeilde de technologie volledig.

Waarom mensen dit niet herkennen

De reden dat dit werkt heeft niets te maken met domheid of onoplettendheid. Het heeft te maken met hoe mensen omgaan met autoriteit en urgentie.

Een bericht of telefoontje van iemand die zichzelf voordoet als IT-beheerder of leidinggevende activeert twee dingen tegelijk: het gevoel dat er iets dringends moet gebeuren, en de neiging om te vertrouwen op iemand met een functie. Aanvallers trainen bewust op het inbouwen van die urgentie. Iets klopt niet met je account. Er is een beveiligingsincident. We moeten dit nu oplossen.

Wie dan vraagt om teruggebeld te worden, wie twijfelt of de tijd neemt om te verifiëren, wordt als oncoöperatief ervaren. Dat gevoel is bewust gecreëerd. De medewerker die meewerkt doet letterlijk wat van hem of haar verwacht wordt in een normale werksituatie.

Wat dit betekent voor Microsoft 365

In een Microsoft 365-omgeving zijn er specifieke manieren waarop dit soort aanvallen binnenkomen.

Iemand belt namens IT en vraagt om een wachtwoord door te geven voor een reset. Iemand stuurt een link naar een applicatie die toegang vraagt tot e-mail en bestanden, de medewerker klikt op akkoord en de aanvaller heeft permanent toegang zonder dat er ooit een wachtwoord is gestolen. Iemand vraagt om een MFA-verzoek goed te keuren dat niet van de medewerker zelf afkomstig is.

Dit zijn geen theoretische scenario’s. Ze worden dagelijks ingezet.

Wat je kunt veranderen

Spreek expliciet af dat IT-gerelateerde verzoeken nooit via telefoon of chat worden afgehandeld als daarbij inloggegevens of goedkeuringen gevraagd worden. Dat klinkt eenvoudig, maar de meeste organisaties hebben die afspraak niet gemaakt. Aanvallers rekenen daarop.

Zet in Microsoft 365 in dat alleen beheerders toestemming mogen verlenen aan externe applicaties. Standaard kan elke medewerker dit zelf doen. Een aanvaller die een medewerker overtuigt op een link te klikken, krijgt dan geen toegang meer, omdat de goedkeuring bij de beheerder terechtkomt in plaats van automatisch verleend te worden.

Controleer periodiek welke applicaties toegang hebben tot jullie accounts en welke accounts afwijkend gedrag vertonen. Een aanvaller die via deze methode binnenkomt, laat sporen na in de aanmeldlogs. Die sporen zijn leesbaar, maar alleen als je ernaar kijkt.

Zichtbaar maken wat verborgen blijft

Het probleem met dit soort aanvallen is dat ze onzichtbaar zijn tot ze niet meer zijn. Een aanvaller die via een medewerker toegang heeft gekregen, gedraagt zich in het begin als een gewone gebruiker. Hij leest mee. Hij wacht. Hij handelt pas als het moment goed is.

De Risky User Analyzer van Tenant Wizards controleert automatisch op verdachte aanmeldpatronen, onbekende apparaten, ongebruikelijke app-toegang en meer. Per account krijg je binnen vijf minuten een rapport met een risicoscore en concrete aanbevelingen. Wil je alle accounts in een keer in beeld brengen, dan doet de Risky User Tenant Analyzer dat voor je hele omgeving tegelijk.

Controleer een individueel account | Scan alle gebruikers in je tenant